最近更新时间:2021-03-12

Web RCE是黑客写入Web后门后,通过启动Web进程来执行恶意操作的一种手段。Web命令执行通过分析常见的远程命令漏洞利用实例,利用模式识别的方式,实时监控用户进程行为的各项特征,对主机中进程异常的执行行为和执行命令内容进行精确匹配,能有效发现黑客利用漏洞执行命令的行为痕迹,并及时进行告警。告警信息提供整个漏洞利用过程的进程树信息,帮助用户准确分析黑客的入侵路径和目的,功能同时也支持用户自定义规则进行检测,可帮助适应客户多样化的业务流程,精准覆盖各类RCE攻击的监控场景。

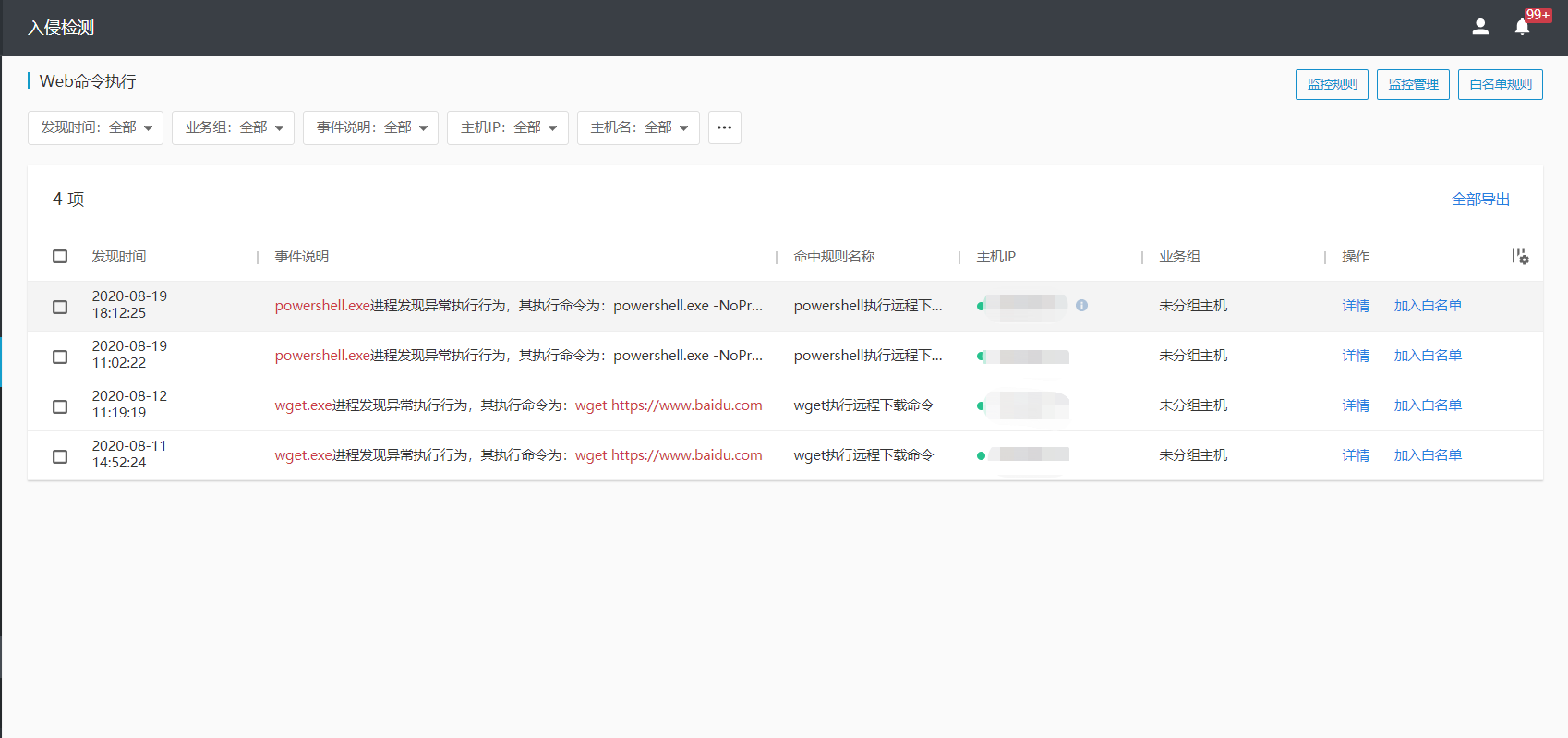

具体操作:

查看详情:点击列表内事件记录的“详情”按钮可查看事件的详情

加入白名单:点击列表内事件记录的 “加入白名单”按钮,将根据该事件的各项条件自动填入白名单规则中进行加白,生效范围为当前主机

选择“监控规则”,进入到监控规则页面。监控规则分为两类,一类为自定义规则,由用户自己创建和管理,一类为系统规则,为系统内置的规则,用户可选择对系统规则是否启用。

同步规则:对规则的修改完成后,需要将更新后的规则内容重新下发同步后才能成功检测(脚本内容类型规则无需下发同步),若存在修改未同步,则界面会显示对应的提示告知用户,点击提示中的“同步规则”同样可以完成同步的下发。

新建监控规则:单击“新建监控规则”按钮进入到新建监控规则页面。

白名单规则说明:

| 规则 | 规则名称 | 规则内容 | 规则说明 |

|---|---|---|---|

| 说明 | 规则的名称为必填项,由用户自定义输入 | 监控规则按照各层级进程的信息进行条件设置,每级进程可设置条件有以下两个: 进程名包含:输入匹配进程名的字符串,多个以英文逗号隔开。为了避免过多的误报,要求一级进程中该条件为必填项,后续层级的进程下为非必填; 进程命令行:输入匹配进程执行命令行的正则表达式,非必填项; 监控规则有两种设置方式:逐级匹配和跨级匹配。 逐级匹配:点击“添加进程信息后”选择添加下一级进程操作。按照进程树逐级匹配进程,进程必须都符合连续的规则中的条件,才算命中规则;逐级匹配规则最多设置5级进程。 跨级匹配:点击“添加进程信息后”选择添加终点进程操作。按照进程树匹配起点父进程和终点子进程,进程只要存在片段满足首尾进程的条件,即可命中规则 | 对规则进行说明,由用户自定义输入,说明将展示在告警的详情中 |

编辑规则:对于已经保存的自定义规则,用户可以选择对其进行修改

删除规则: 对于已经保存的单条或者多条规则,用户可以选择对其进行删除。在删除时,需要给用户删除确认提示,用户确认后方可删除

监控管理是用来设置账号管理主机是否开启该功能,支持批量开启和批量关闭的功能。新安装的主机会默认开启监控。

选择“白名单规则”,进入到白名单规则页面。

查看白名单受影响记录: 对于已经保存的单条规则,用户可以查看受白名单影响的记录列表

新建白名单规则: 单击“新建白名单规则”按钮进入到新建白名单规则页面

白名单规则说明:

| 规则 | 规则内容 | 规则范围 |

|---|---|---|

| 说明 | 规则按照各层级进程的信息进行条件设置,每级进程可设置条件有以下两个: 1.进程名包含:输入匹配进程名的字符串,多个以英文逗号隔开。为了避免过多的误报,要求一级进程中该条件为必填项,后续层级的进程下为非必填; 2.进程命令行:输入匹配进程执行命令行的正则表达式,非必填项; 白名单规则仅有逐级匹配方式,点击“添加进程信息后”选择添加下一级进程操作。按照进程树逐级匹配进程,进程必须都符合连续的规则中的条件,才算命中规则;逐级匹配规则最多设置5级进程 | 规则范围是指以上条件的适用范围。规则范围有是以下三种方式里选择其中一种,且仅可以选择一种: 1.全部主机:所有安装Agent的主机 2.选择业务组 3.选择主机 |

查看白名单受影响记录: 对于已经保存的单条规则,用户可以查看受白名单影响的记录列表

编辑白名单规则: 对于已经保存的单条规则,用户可以选择对其进行修改

删除白名单规则: 对于已经保存的单条或者多条规则,用户可以选择对其进行删除。在删除时,需要给用户删除确认提示,用户确认后方可删除

导出功能是用来将列表内的数据以自定义方式导出成数据文件供用户在系统外使用。导出方式有以下两种:

手动选择:手动勾选需要导出的行,选择“导出”按钮导出选中的数据

全部导出:单击“全部导出”按钮导出当前范围的全部数据