最近更新时间:2021-03-12

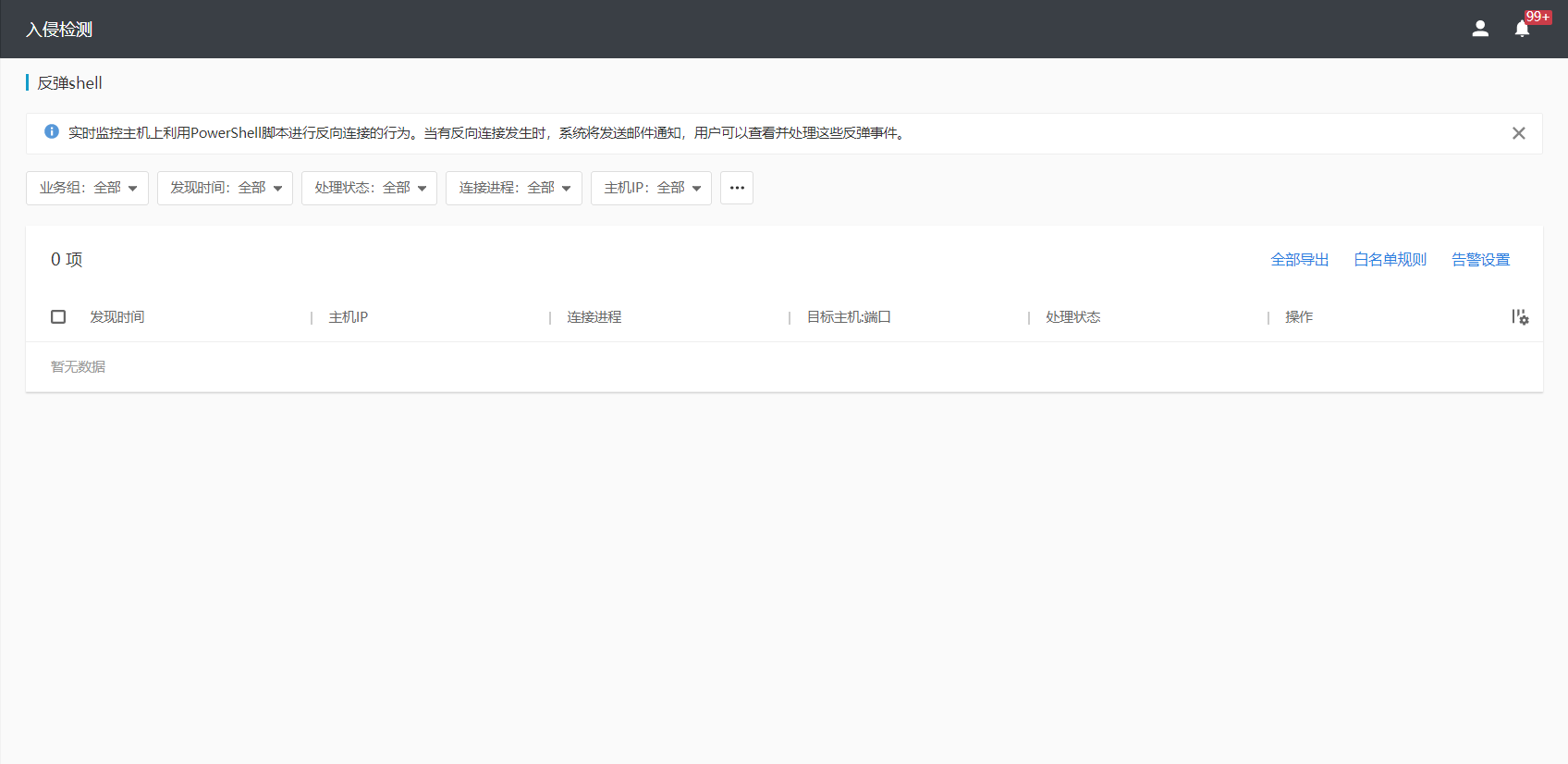

反弹Shell用于监控主机中所有利用Shell进行反向连接的行为,例如黑客入侵了一台服务器后通过设置一个反向shell轻松地访问这台远程计算机等攻击行为,方便用户对主机中发生的反弹Shell行为进行查看、分析和处理。反弹Shell的目标如下:

通过实时监控发现反弹Shell行为,对用户进行事件告警,并能让其查看结果

提供反弹Shell事件的详细信息,方便用户进行分析判断是否为反弹Shell事件

提供对反弹Shell监控和上报的规则操作,方便用户对判断后的反弹Shell事件进行处理

具体操作:

查看详情:点击反弹Shell事件列表中各项记录的“查看详情”按钮,可查看该事件的具体详情

加入白名单:点击反弹Shell事件列表中各项记录的“加入白名单”按钮,将根据该事件的各项条件自动填入白名单规则中进行加白,生效范围为当前主机

进程阻断:点击反弹Shell事件列表中各项记录的按钮,选择“进程阻断”操作,可对当前反弹的进程下发结束运行,操作的结果和状态可在查看完成后的处理状态显示

单击“白名单规则”按钮,进入到白名单规则页面。

新建白名单规则:单击“新建白名单规则”按钮进入到新建白名单规则页面。

白名单规则设置说明:

| 内容 | 条件列表 | 规则范围 |

|---|---|---|

| 说明 | 条件列表是具体的条件详细内容,条件之间为“与”关系。 连接进程:下拉框选择单个连接进程,连接进程的选项和上报的反弹Shell进程联动,即仅上报后才能选择该进程作为白名单条件 进程树:填写进程树信息,多个进程树节点以英文逗号隔开 ,满足该进程树进行反弹的行为不会上报 目标主机&端口:连向的目标主机IP和端口号,IP可添加IP、CIDR和IP段,端口号可添加多个端口或者端口段 | 规则范围是指以上条件的适用范围。规则范围有是以下三种方式里选择其中一种,且仅可以选择一种: 全部主机。指的是所有装有Agent的主机; 选择业务组。可以选择业务组; 选择主机:可从列表中选择主机 |

白名单规则创建后将被立即执行,需要重新遍历检测结果列表内的历史数据,根据更新后的规则库判断,对列表内的记录进行更新,符合更新后规则的记录将不再显示上报。

遍历记录数量的上限为10000条;若检测结果列表内记录超过上限,则只遍历近三个月的记录,上限同样为10000条。

查看白名单受影响记录: 对于已经保存的单条规则,用户可以查看受白名单影响的记录列表

编辑白名单规则: 对于已经保存的单条规则,用户可以选择对其进行修改

删除白名单规则 对于已经保存的单条或者多条规则,用户可以选择对其进行删除。在删除时,需要给用户删除确认提示,用户确认后方可删除

提供内网告警的控制开关,可控制是否上报内网的反弹Shell记录。

导出功能是用来将列表内的数据以自定义方式导出成数据文件供用户在系统外使用。导出方式有以下两种:

手动选择:手动勾选需要导出的行,选择“导出”按钮导出选中的数据

全部导出:单击“全部导出”按钮导出当前范围的全部数据